本此实验实验内容

- 以太网链路层帧格式分析

- 交换机的 MAC 地址表和端口聚合

- VLAN 的配置与分析

- PPP协议分析

(目前仅更新了前两个实验,剩下的什么时候更新就得看我的编译了……哈哈 O(∩_∩)O )

1 以太网链路层帧格式分析

实验目的

分析比较 Ethernet Ⅱ标准和 IEEE 802.3 标准的 MAC 帧格式

实验步骤说明

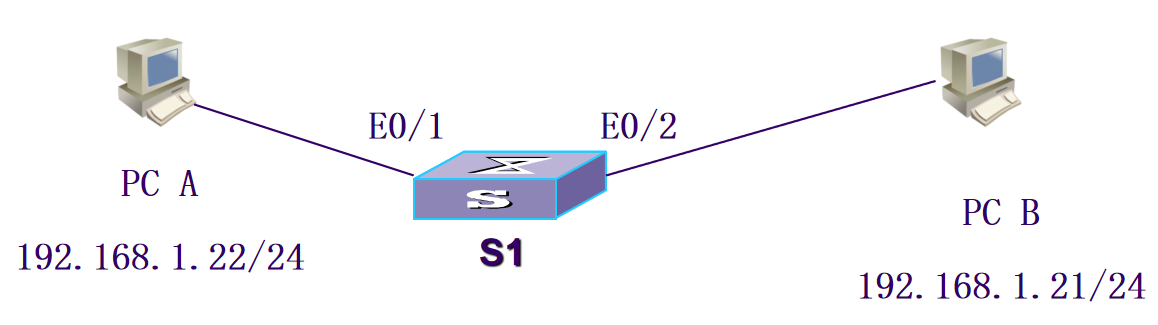

- 按照组网图组网并配置各设备;

- 组网

- 清空配置

<XXXX>reset saved-configuration // 先删除已保存的配置

[Y/N] 选择 y

<XXXX>reboot

[Y/N] 选择 n

[Y/N] 选择 y

- 组网

- Ethernet Ⅱ相关操作

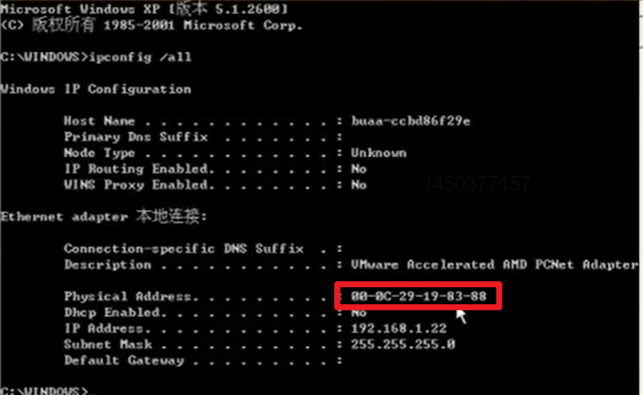

- 配置 PCA 的 IP 地址:192.168.1.22,子网掩码 24 位

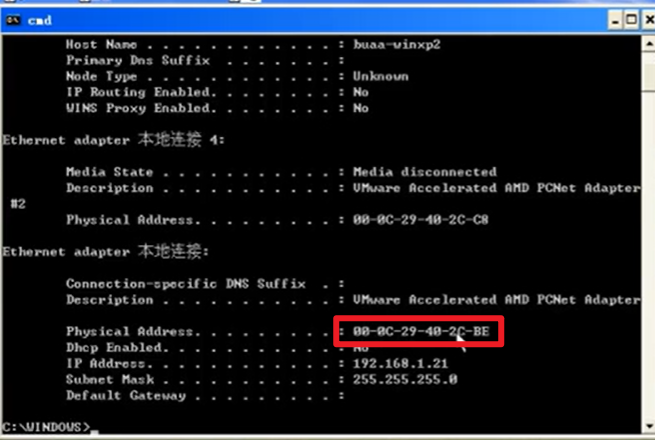

- 配置 PCB 的 IP 地址:192.168.1.21,子网掩码 24 位

- 在 PCA 和 PCB 上启动 Wireshark 软件;(我觉得 PCB 不需要启动)

本地连接-start - 截获 Ethernet Ⅱ标准的 MAC 帧:

- 在 PCA ping PCB:cmd 上

ping 192.168.1.21 - 停止截获报文,保存并分析;

可以看到使用的是Ethernet V2标准,选中的报文缺少前导符、起始符、数据校验字段。原因如下:在抓包的时候,前导符和起始符已经被确认过,并且数据也被校检完毕。在这个时刻,前导符、起始符、数据校验字段没有必要保留,因此系统将它们丢弃,我们的报文中就缺少了那些数据字段。只留下数字链路层所需要的字段:目的MAC地址、源MAC地址、类型以及数据字段。

- 在 PCA ping PCB:cmd 上

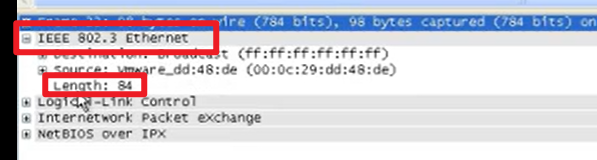

- IEEE 802.3相关操作

- 配置 PCA

- 启动抓包软件

可以看到其使用的是IEEE 802.3标准的MAC帧,其类型字段已变成长度字段。

- 配置 PCA

2 交换机的 MAC 地址表和端口聚合

实验目的

- 理解交换机 MAC 地址的学习过程

- 理解端口聚合的原理(这个不做)

实验步骤-交换机的 MAC 地址表

- 继续上节实验,依旧如图组网,重新配置 PCA 的 IP 地址:192.168.1.22,在计算机 PCA 上执行 ping 192.168.1.21。

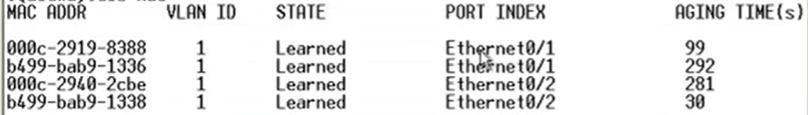

- 查看交换机的 MAC 地址表

<Quidway>sys

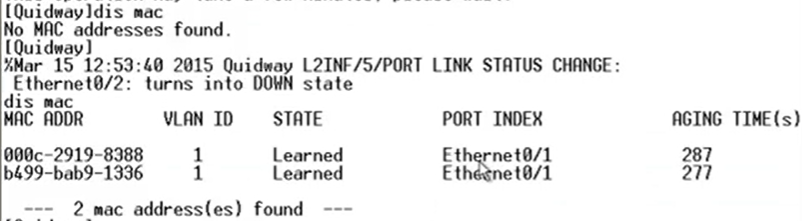

[Quidway]dis mac结果为

- 解释 MAC 地址表中各字段的含义:

第一列是MAC地址,代表设备的MAC地址;

第四列是端口号,代表相应MAC地址是通过该端口学来的,即这个MAC地址的设备是连接在这个端口上的,但可能不是直接相连;

第二列是VLAN编号,代表这个端口所属的VLAN编号;

第三列是STATE,代表这条信息是怎么得来的,学来的还是配置得来的;

第五列是生命值,以秒为单位,对于学来的,需要定期遗忘,如果一直没得到刷新,当AGING归零后该信息将被丢弃。 - 这个实验能够说明 MAC 地址表的学习是来源于源 MAC 地址而非目的 MAC 地址?试给出一个验证方法。

来源于源 MAC 地址- 超级终端里

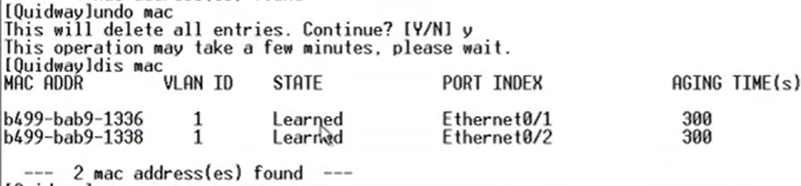

[Quidway]undo macy

[Quidway]dis mac

发现交换机又学来了 2 条信息,这两条信息究竟是从哪里学到的呢?我们需要看一下主机们的 mac 地址 查看主机们的 mac 地址

cmd 上输出 `ipconfig /all

`

发现刚刚交换机学的那两条信息不是主机 A 的也不是主机 B 的,而是交换机自身的再次清除MAC地址表并ping

[Quidway]undo macy

[Quidway]dis mac发现已经地址表已经全空

断开 PCB 的连线,然后cmd 上ping 192.168.1.21

[Quidway]dis mac发现学到了主机 A 的 mac 地址但没发现主机 B 的 mac 地址

- 超级终端里